Что нужно знать

- Алгоритм безопасного хеширования 1 (SHA-1) — это разновидность алгоритма, используемого для проверки подлинности данных.

- Аутентификация по паролю и проверка файлов являются примерами его использования.

- Специальный калькулятор может найти контрольную сумму SHA-1 текста или файла.

В этой статье рассматривается, что означает SHA-1, как и почему он используется, а также как генерировать контрольные суммы SHA-1.

как выключить трекпад на MacBook Pro

Что такое SHA-1?

SHA-1 (сокращение от Secure Hash Algorithm 1) — одна из нескольких криптографических хеш-функций.

Чаще всего он используется для проверки того, что файл не был изменен. Это осуществляется путем производства контрольная сумма до того, как файл будет передан, а затем снова, как только он достигнет места назначения.

Передаваемый файл можно считать подлинным только в том случае, если обе контрольные суммы идентичны.

Дэвид Сильверман / Новости Getty Images / Getty Images

История и уязвимости хеш-функции SHA

SHA-1 — это только один из четырех алгоритмов семейства алгоритмов безопасного хеширования (SHA). Большинство из них были разработаны Агентством национальной безопасности США (АНБ) и опубликованы Национальным институтом стандартов и технологий (NIST).

SHA-0 имеет размер дайджеста сообщения (хеш-значения) 160 бит и является первой версией этого алгоритма. Его хеш-значения имеют длину 40 цифр. Он был опубликован под названием SHA в 1993 году, но не использовался во многих приложениях, поскольку в 1995 году его быстро заменили на SHA-1 из-за недостатка безопасности.

SHA-1 — это вторая итерация этой криптографической хэш-функции. Он также имеет дайджест сообщения длиной 160 бит и призван повысить безопасность, исправив уязвимость, обнаруженную в SHA-0. Однако в 2005 году SHA-1 также оказался небезопасным.

После того, как в SHA-1 были обнаружены уязвимости в криптографии, NIST в 2006 году сделал заявление, призывающее федеральные агентства принять использование SHA-2 к 2010 году, и в 2011 году NIST официально объявил его устаревшим. SHA-2 сильнее, чем SHA-2. 1, а атаки на SHA-2 вряд ли произойдут при нынешних вычислительных мощностях.

Не только федеральные агентства, но даже такие компании, как Google, Mozilla и Microsoft, либо начали планировать прекратить прием SSL-сертификатов SHA-1, либо уже заблокировали загрузку таких страниц.

У Google есть доказательства столкновения SHA-1 это делает этот метод ненадежным для генерации уникальных контрольных сумм, будь то пароль, файл или любой другой фрагмент данных. Вы можете скачать два уникальных PDF файлы из РАЗРУШЕННЫЙ чтобы увидеть, как это работает. Используйте калькулятор SHA-1 внизу этой страницы, чтобы сгенерировать контрольную сумму для обоих, и вы обнаружите, что значение абсолютно одинаковое, даже если они содержат разные данные.

ША-2 и ША-3

SHA-2 был опубликован в 2001 году, через несколько лет после SHA-1. Он включает шесть хэш-функций с различными размерами дайджеста: SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 и SHA-512/256.

Разработано дизайнерами, не входящими в АНБ, и выпущен NIST в 2015 году , является еще одним членом семейства алгоритмов безопасного хеширования, называемым SHA-3 (ранее Keccak).

SHA-3 не предназначен для замены SHA-2, как предыдущие версии предназначались для замены более ранних. Вместо этого он был разработан как еще одна альтернатива SHA-0, SHA-1 и MD5.

Как используется SHA-1?

Одним из реальных примеров использования SHA-1 является ввод пароля на страницу входа на веб-сайт. Хотя это происходит в фоновом режиме без вашего ведома, веб-сайт может использовать этот метод для безопасной проверки подлинности вашего пароля.

что делает коди в огне

В этом примере представьте, что вы пытаетесь войти на веб-сайт, который часто посещаете. Каждый раз, когда вы запрашиваете вход в систему, вам необходимо ввести имя пользователя и пароль.

Если веб-сайт использует криптографическую хэш-функцию SHA-1, это означает, что ваш пароль преобразуется в контрольную сумму после его ввода. Эта контрольная сумма затем сравнивается с контрольной суммой, хранящейся на веб-сайте и относящейся к вашему текущему паролю, независимо от того, использовали ли вы его. Вы не меняли свой пароль с момента регистрации или если вы изменили его только несколько минут назад. Если они совпадают, вам предоставляется доступ; если они этого не сделают, вам сообщат, что пароль неверен.

Другой пример использования этой хеш-функции — проверка файлов. Некоторые веб-сайты предоставляют контрольную сумму файла на странице загрузки, чтобы при загрузке вы могли самостоятельно проверить контрольную сумму, чтобы убедиться, что загруженный файл совпадает с тем, который вы намеревались загрузить.

Вы можете задаться вопросом, где реальная польза от этого типа проверки. Рассмотрим сценарий, в котором вы знаете контрольную сумму SHA-1 файла с веб-сайта разработчика, но хотите загрузить ту же версию с другого веб-сайта. Затем вы можете сгенерировать контрольную сумму SHA-1 для загрузки и сравнить ее с подлинной контрольной суммой со страницы загрузки разработчика.

Если они разные, это не только означает, что содержимое файла не идентично, но имогв файле может быть скрыто вредоносное ПО, данные могут быть повреждены и привести к повреждению файлов вашего компьютера, файл не имеет ничего общего с реальным файлом и т. д.

Однако это также может означать, что один файл представляет собой более старую версию программы, чем другой, поскольку даже такое небольшое изменение приведет к созданию уникального значения контрольной суммы.

Вы также можете проверить идентичность двух файлов, если вы устанавливаете пакет обновления или какую-либо другую программу или обновление, поскольку проблемы возникают, если некоторые файлы отсутствуют во время установки.

Калькуляторы контрольной суммы SHA-1

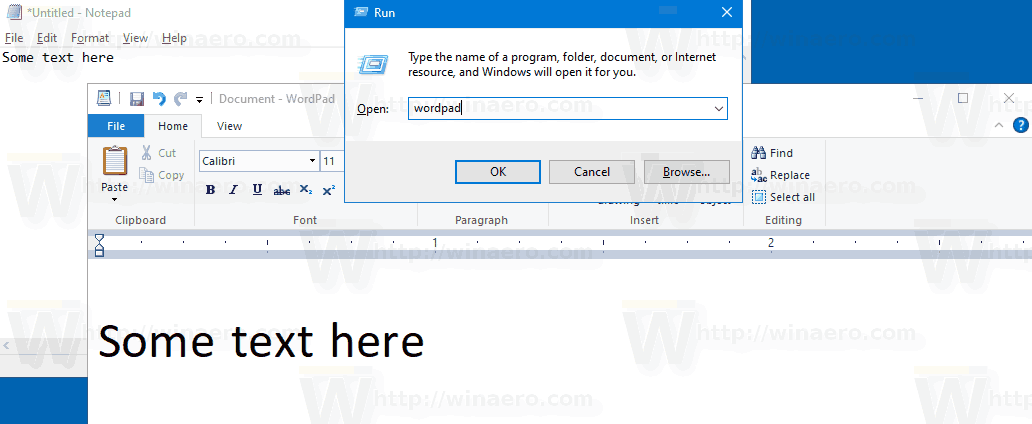

Для определения контрольной суммы файла или группы символов можно использовать специальный калькулятор.

Например, SHA1 онлайн — это бесплатный онлайн-инструмент, который может генерировать контрольную сумму SHA-1 для любой группы текста, символов и/или чисел. Например, будет сгенерирована эта пара:

|_+_|На этом же сайте есть Контрольная сумма файла SHA1 инструмент, если у вас есть файл вместо текста.

![Как установить VPN на маршрутизатор [все основные бренды]](https://www.macspots.com/img/security-privacy/06/how-install-vpn-router.png)