Облачное бухгалтерское программное обеспечение Xero — отличное решение для управления всем бухгалтерским процессом вашего бизнеса. Он предназначен для владельцев бизнеса, не имеющих квалификации в области бухгалтерского учета или бухгалтерского учета, и относительно прост в использовании. Однако иногда мы нажимаем слишком быстро, поэтому, если вы удалили транзакцию, которую хотели бы увидеть снова, есть способ. Это может быть немного сложно работать.

В этой статье показано, как найти удаленную транзакцию и безопасно ее сохранить. Мы включили некоторую полезную информацию о киберпреступности и о том, как защитить ваши бизнес-данные.

Как найти удаленную транзакцию

Выполните следующие действия, чтобы найти и восстановить удаленную транзакцию.

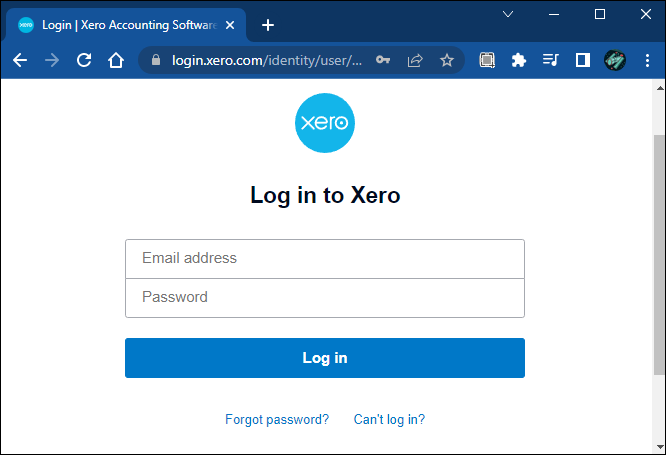

- Войти в Ксеро .

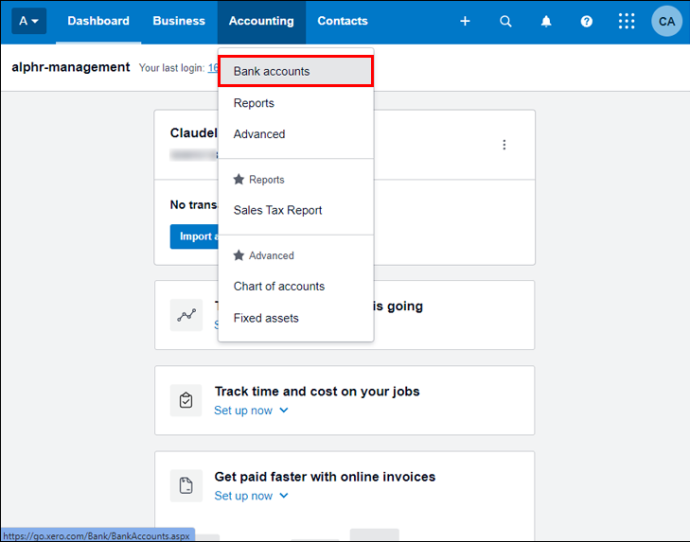

- В меню «Бухгалтерия» выберите «Банковские счета».

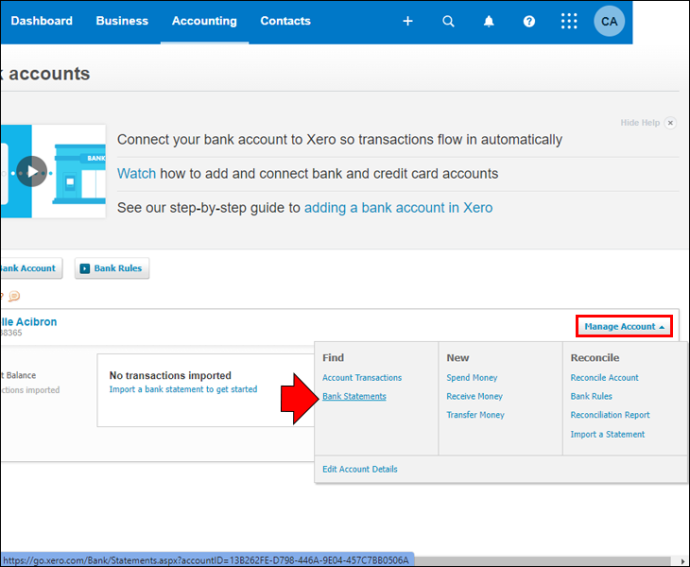

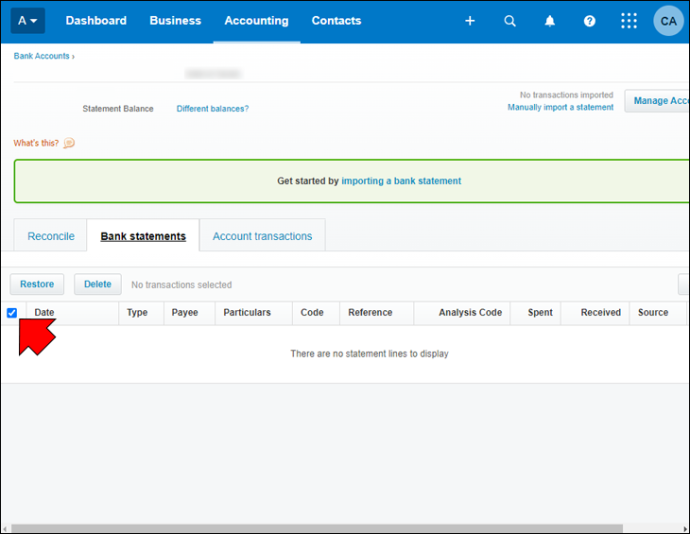

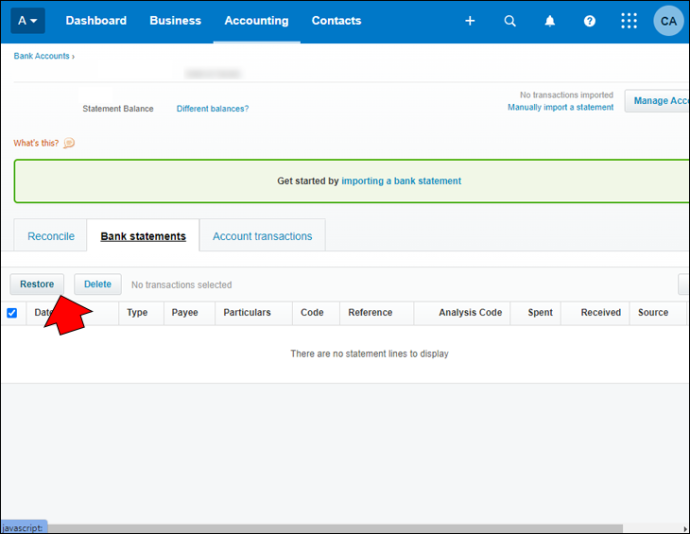

- Перейдите к банковскому счету, в котором вы хотите восстановить строку банковской выписки, затем выберите «Управление счетом» и «Банковские выписки».

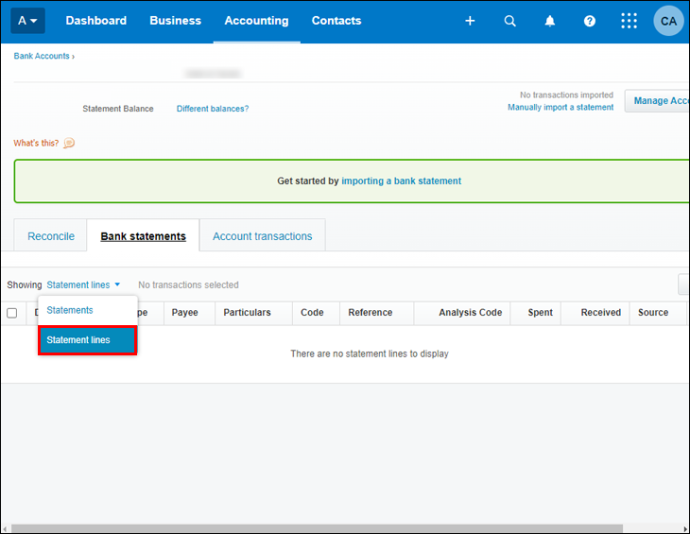

- В опции «Показать» выберите «Строки выписки».

- Установите флажок рядом со строкой выписки, которую вы хотите восстановить.

- Нажмите кнопку «Восстановить».

Храните восстановленные удаленные транзакции в безопасности

Теперь, когда вы нашли свои удаленные транзакции, вы захотите сохранить их в безопасности. Облачное программное обеспечение предлагает ряд преимуществ для бизнеса, включая гибкость, мобильность и поддержку совместной работы. К сожалению, мечты киберпреступников о легком доступе к данным сбылись.

Многие владельцы малого бизнеса могут чувствовать, что они попадают в поле зрения киберпреступников. Тем не менее, малый бизнес подвергается взлому чаще, чем крупный. Прежде чем узнать, как защитить свои данные от злоумышленников, поймите, почему более мелкие компании становятся объектом нападений.

У каждого бизнеса есть ресурсы, которые стоит взломать

Все предприятия, включая магазин на одного человека, будут иметь данные, представляющие ценность для киберпреступника. Например, адреса электронной почты, налоговые идентификационные номера, номера кредитных карт и даже учетные записи Apple Music. Киберпреступники могут зарабатывать деньги на этой информации в даркнете.

Небольшие компании обычно меньше тратят на кибербезопасность

Многие владельцы малого бизнеса считают расстановку приоритетов расходов похожими на жонглирование. Хотя многие руководители осознают важность кибербезопасности для своего бизнеса, это может не быть приоритетом.

Киберпреступники прекрасно об этом знают. Вот почему они сосредотачиваются на небольших предприятиях, поскольку знают, что получить выплату будет менее сложно, чем получить от усилий, необходимых для взлома более известных компаний.

Малый бизнес часто не защищен от программ-вымогателей

В течение последнего десятилетия программы-вымогатели были одной из самых быстрорастущих форм кибератак. Количество жертв, которые заплатили требуемый выкуп, чтобы вернуть свои данные, также увеличилось, поскольку онлайн-преступники используют более изощренные способы обмана людей.

Из-за его растущего успеха многие хакеры рискуют пойти по пути вымогателей. Преступники, которые только начинают, сначала нацелятся на малый бизнес для более легкого вторжения.

Хакеры могут получить доступ к более крупным компаниям через более мелкие

Если киберпреступник взламывает сеть небольшого предприятия, он часто использует этот успех для проникновения в более крупную компанию. Многие малые предприятия предоставляют услуги более крупным корпорациям, такие как управление веб-сайтами, учетными записями, цифровой маркетинг и т. д. Розничные продавцы часто имеют электронное подключение к конкретным клиентским системам. Эта настройка может облегчить взлом нескольких компаний.

Персонал может быть плохо обучен кибербезопасности

Обучение кибербезопасности может быть еще одной задачей, которую сложно расставить по приоритетам в небольшой компании с занятыми сотрудниками, носящими множество шляп. Однако, человеческая ошибка делает предприятия более восприимчивыми к киберрискам. Чтобы кибератаки были успешными, им в основном нужна помощь пользователей. Если сотрудники не обучены, например, контрольным признакам фишинговой электронной почты, они могут сыграть роль в успешной атаке. Плодотворные попытки фишинга вызывают почти все утечки данных. Обучение сотрудников тому, как обнаруживать эти уловки, может значительно ужесточить кибербезопасность.

Как защитить свой бизнес от киберпреступности

Облачные инструменты, такие как Ксеро помогут вам эффективно и с минимальными затратами вести свой бизнес. К сожалению, онлайн-преступники постоянно ищут способы получить доступ к данным из-за растущей зависимости от облака.

У вас не будет времени следить за всеми постоянно развивающимися киберугрозами. Однако вы должны быть достаточно защищены, если сосредоточитесь на этих трех проблемных областях.

1. Остерегайтесь мошенников

Интернет-преступники умеют выдавать себя за кого угодно и сделают все необходимое, чтобы завоевать ваше доверие и обмануть вас во что-то рискованное. Вот типы самозванцев, о которых вам и вашим командам следует знать, и как защитить себя и свою компанию от киберугроз.

Фишинг и телефонное мошенничество

Фишинг — это отправка сообщений, имитирующих законное общение, в мошеннической попытке заставить людей раскрыть свою личную информацию.

- Попытки фишинга могут осуществляться через электронную почту, текстовые сообщения или телефонные звонки, выдавая себя за службу поддержки или других сотрудников компании.

- Вложения и ссылки, включенные в фишинговые сообщения, используются для заражения устройств и кражи учетных данных.

- Киберпреступники также могут проникать в почтовые ящики со слабыми паролями и даже изменять счета в формате PDF.

Рассмотрите следующие методы защиты вашего бизнеса:

- Обучите свой персонал распознавать явные признаки фишинга электронные письма, чтобы снизить риск кликов по ссылкам.

- Установите антивирусное программное обеспечение на все устройства компании.

- Используйте надежные пароли и многофакторную аутентификацию во всей компании.

2. Защита от злоумышленников

Использование незащищенных технологий является привлекательной мишенью для онлайн-преступников. Данные и учетные записи компании могут быть подвержены риску атаки киберпреступников, когда преступники ищут уязвимости безопасности в вашей технологии. Проблемы могут возникнуть из-за недостаточного обеспечения безопасности или в результате предыдущего инцидента, такого как фишинг.

Понимание используемых методов атаки и способов блокировки уязвимостей является ключом к предотвращению. Некоторые атаки трудно обнаружить, и они могут напоминать легитимную программу или файл. Он может незаметно следить за вашей активностью.

как сделать так, чтобы видео автоматически воспроизводилось в гугл слайдах

- Вредоносное ПО. Вредоносное ПО — это навязчивое программное обеспечение, предназначенное для повреждения и уничтожения компьютеров и компьютерных систем. Он может привести к утечке частной информации, предотвращению доступа к информации и получению несанкционированного доступа к системам или данным, а также к другим формам нарушения работы.

- Программа-вымогатель — это опасный вариант вредоносного ПО, популярность которого растет. Он может принимать различные формы и иметь много воздействий и симптомов.

Вы можете защитить свой бизнес от этих типов атак следующим образом:

- Запуск антивирусного программного обеспечения и поддержание программного обеспечения на ваших устройствах в актуальном состоянии.

- Защита от взлома учетной записи с помощью надежных и уникальных паролей на устройствах и учетных записях компании и обеспечение того, чтобы каждый избегал повторного использования паролей.

- Использование диспетчера паролей, который может помочь создать надежные пароли для ваших учетных записей и синхронизировать их на нескольких устройствах для более быстрого входа в систему.

3. Регулярно проверяйте свои слепые зоны

По мере роста вашего бизнеса размер и сложность данных, которые вы храните, увеличиваются. Это может стать непосильным для управления и сложным для защиты. Риски и обязательства, связанные с бизнес-данными, могут быть обнаружены только тогда, когда уже слишком поздно. Вы должны знать о слепых зонах вашего бизнеса в сочетании с мошенниками и злоумышленниками.

В дополнение к защите важных и конфиденциальных данных компании от онлайн-криминальных угроз, таких как ваши восстановленные удаленные транзакции в Xero, есть еще один тип данных, которые вы обязаны защищать, но которые часто упускают из виду.

Личные данные

- Персональные данные могут идентифицировать кого-то физически и логистически, а раскрытие информации может нанести им вред. Сюда входят данные, относящиеся к вам, вашим клиентам, поставщикам, сотрудникам или членам семьи.

- Помните о платежной информации, такой как номера кредитных карт, контактные данные, идентификационные номера, номера банковских счетов, номера социального страхования, номера паспорта и водительских прав и т. д.

- Хотя эти данные полезны для ваших бизнес-операций, их использование связано с этическими, юридическими и договорными требованиями.

Глобальные законы о конфиденциальности

Существует международное законодательство, созданное для привлечения бизнеса к ответственности и защиты отдельных лиц, например, GDPR . Ваша компания должна соблюдать законы о конфиденциальности в регионах вашего бизнеса, и несоблюдение может привести к серьезным судебным искам.

Внутренние угрозы

- Неправильное использование. Риски для вашей деловой информации могут исходить изнутри вашего бизнеса, преднамеренно или случайно.

- Неправильное обращение. Персонал может по незнанию раскрыть конфиденциальные данные путем совместного использования или небезопасного хранения.

- Злонамеренный умысел. Недовольный сотрудник может использовать свою возможность доступа к определенной информации и использовать ее для получения прибыли или мести.

Вот как защитить себя.

- Проверьте личную информацию, которой владеет ваша компания, и убедитесь, что она хранится надежно и в соответствии с передовыми методами.

- Обучите своих сотрудников безопасным способам обработки, хранения и обмена личной информацией.

- Ознакомьтесь с законами о конфиденциальности в странах, в которых вы работаете, поскольку законы могут отличаться.

- Ограничить доступ к личной информации. Разрешайте доступ только тем членам команды, которым он нужен для выполнения своих ролей.

- Убедитесь, что общие логины не используются; это помогает создать контрольный журнал, если вам нужно расследовать инцидент.

Часто задаваемые вопросы

Сколько времени нужно, чтобы изучить Xero?

Сертификация Xero для бухгалтеры и счетоводы можно пройти через онлайн-курс, веб-семинар в прямом эфире или через ускоренного советника Xero. Для прохождения сертификации Xero требуется около 6-8 часов.

Могу ли я изучить Xero самостоятельно?

Xero не сложен в использовании. Однако, если вы не знакомы с программным обеспечением для онлайн-бухгалтерии и изучаете, как использовать его самостоятельно, может потребоваться довольно много времени для обучения.

Удаленная транзакция восстановлена

Бухгалтерское программное обеспечение Xero предлагает хорошо организованный интерфейс, но для некоторых изучение того, как его использовать, может быть сложным. К счастью, это позволяет вам быстро получить доступ к удаленным транзакциям в случае, если что-то было случайно удалено. Удаленные транзакции будут отображаться в области банковских выписок, где вы можете выбрать транзакцию и нажать «Восстановить».

Удалось ли вам найти и восстановить нужную удаленную транзакцию? Узнали ли вы какие-то новые способы защиты ваших данных от киберпреступников из этой статьи? Поделитесь с нами своим опытом в разделе комментариев ниже.