Ни для кого, кто использует Windows 10, не секрет, что эта операционная система собирает много частной информации и отправляет ее обратно в Microsoft, чтобы они получали больше данных телеметрии. Многие пользователи недовольны тем, что Windows 10 шпионит за ними и постоянно ищет способ остановить это. Хотя мы упоминаем об этой проблеме не в первый раз, сегодня я хотел бы поделиться другим способом, чтобы Windows 10 не собирала ваши конфиденциальные данные, используя только встроенный брандмауэр Windows.

Реклама

В моей предыдущей статье Как отключить телеметрию и сбор данных в Windows 10 , Я подробно описал, что такое телеметрия и как Microsoft собирает ваши данные. Кроме того, в статье предлагается решение против сбора данных без вашего разрешения.

Прежде чем мы начнем, я обязательно должен упомянуть один факт. Остерегайтесь пользователей Windows 7 / Windows 8, ваша операционная система также может шпионить за вами! См. Следующую статью: Телеметрия и сбор данных также появятся в Windows 7 и Windows 8

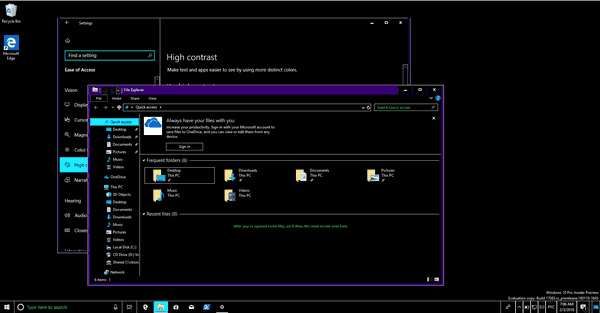

Теперь давайте посмотрим, что мы можем сделать, чтобы Windows 10 не шпионила за вами, используя только брандмауэр Windows. Основная идея этого метода - заблокировать известный список серверов Microsoft с помощью соответствующих правил брандмауэра Windows. Это не требует участия сторонних инструментов в процессе, что тоже хорошо. Вы будете видеть и контролировать то, что делаете.

Посмотрим на следующий пример:

как найти файл закладок Chrome

брандмауэр netsh advfirewall добавить имя правила = 'telemetry_watson.telemetry.microsoft.com' dir = out action = block remoteip = 65.55.252.43,65.52.108.29 включить = да

Приведенная выше команда добавляет и активирует новое правило, которое блокирует исходящие подключения к серверу «telemetry_watson.telemetry.microsoft.com». Блокировка будет производиться с использованием этих IP-адресов: 65.55.252.43,65.52.108.29.

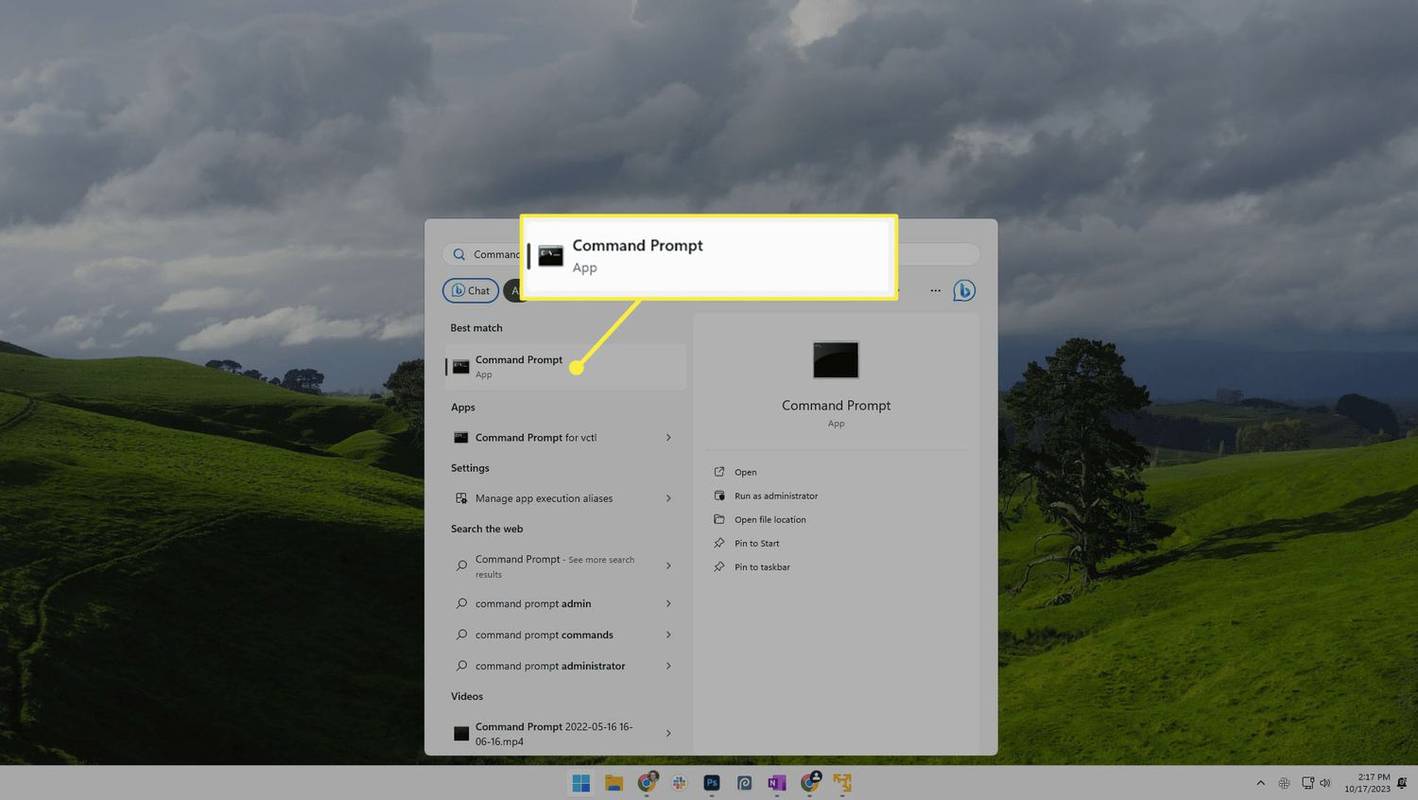

Эта команда должна выполняться в командной строке с повышенными привилегиями. Это не так уж сложно. Но когда вам нужно заблокировать все серверы телеметрии, вы можете устать запускать все необходимые команды одну за другой. Посмотрите на полный список (фрагмент PowerShell) ниже!

Set-NetFirewallProfile -all netsh advfirewall firewall добавить имя правила = 'telemetry_vortex.data.microsoft.com' dir = out action = block remoteip = 191.232.139.254 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_telecommand.telemetry.microsoft.com 'dir = out action = block remoteip = 65.55.252.92 enable = yes netsh advfirewall firewall add rule name =' telemetry_oca.telemetry.microsoft.com 'dir = out action = block remoteip = 65.55.252.63 enable = yes netsh advfirewall firewall добавить правило name = 'telemetry_sqm.telemetry.microsoft.com' dir = out action = block remoteip = 65.55.252.93 enable = yes netsh advfirewall firewall add rule name = 'telemetry_watson.telemetry.microsoft.com' dir = out action = block remoteip = 65.55 .252.43,65.52.108.29 enable = yes netsh advfirewall firewall add rule name = 'telemetry_redir.metaservices.microsoft.com' dir = out action = block remoteip = 194.44.4.200,194.44.4.208 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_choice.microsoft.com' dir = out action = block remoteip = 157.56.91.77 ru able = yes netsh advfirewall firewall добавить имя правила = 'telemetry_df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_reports.wes.df.telemetry.microsoft .com 'dir = out action = block remoteip = 65.52.100.91 enable = yes netsh advfirewall firewall add rule name =' telemetry_wes.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.93 enable = yes netsh Брандмауэр advfirewall добавить правило name = 'telemetry_services.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.92 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_sqm.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.94 enable = yes netsh advfirewall firewall add rule name =' telemetry_telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.9 enable = yes netsh advfirewall firewall имя правила = 'telemetry_watson.ppe.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.11 enable = yes netsh advfirewall брандмауэр добавить правило name = 'telemetry_telemetry.appex.bing.net' dir = out action = block remoteip = 168.63.108.233 enable = yes netsh advfirewall firewall add rule name = 'telemetry_telemetry.urs.microsoft.com' dir = out action = block remoteip = 157.56.74.250 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_settings-sandbox.data.microsoft.com' dir = out action = block remoteip = 111.221.29.177 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_vortex- sandbox.data.microsoft.com 'dir = out action = block remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall add rule name =' telemetry_survey.watson.microsoft.com 'dir = out action = block remoteip = 207.68.166.254 включить = да netsh advfirewall firewall добавить имя правила = 'telemetry_watson.live.com' dir = out action = block remoteip = 207.46.223.94 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_watson.microsoft.com' dir = out action = block remoteip = 65.55.252.71 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_statsfe2.ws.microsoft. com 'dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall add rule name =' telemetry_corpext.msitadfs.glbdns2.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_compatexchange.cloudapp.net' dir = out action = block remoteip = 23.99.10.11 enable = yes netsh advfirewall firewall add rule name = 'telemetry_cs1.wpc.v0cdn.net' dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_a-0001.a-msedge.net' dir = out action = block remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_statsfe2.update. microsoft.com.akadns.net 'dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall add rule name =' telemetry_sls.update.microsoft.com.akadns.net 'dir = out action = block remoteip = 157.56.77.139 enable = yes netsh advfirewall firewall add rule name = 'telemetry_fe2.update.microsoft.com.akadns.net' dir = out action = block remot eip = 134.170.58.121, 134.170.58.123, 134.170.53.29, 66.119.144.190, 134.170.58.189, 134.170.58.118, 134.170.53.30, 134.170.51.190 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_diagnostics.support.microsoft. com 'dir = out action = block remoteip = 157.56.121.89 enable = yes netsh advfirewall firewall add rule name =' telemetry_corp.sts.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = yes netsh advfirewall firewall add rule name = 'telemetry_statsfe1.ws.microsoft.com' dir = out action = block remoteip = 134.170.115.60 enable = yes netsh advfirewall firewall add rule name = 'telemetry_pre.footprintpredict.com' dir = out action = block remoteip = 204.79. 197.200 enable = yes netsh advfirewall firewall add rule name = 'telemetry_i1.services.social.microsoft.com' dir = out action = block remoteip = 104.82.22.249 enable = yes netsh advfirewall firewall add rule name = 'telemetry_feedback.windows.com' dir = out action = block remoteip = 134.170.185.70 enable = yes netsh advfirewall firewall add rule name = 'telemetry_ feedback.microsoft-hohm.com 'dir = out action = block remoteip = 64.4.6.100,65.55.39.10 enable = yes netsh advfirewall firewall add rule name =' telemetry_feedback.search.microsoft.com 'dir = out action = block remoteip = 157.55.129.21 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_rad.msn.com' dir = out action = block remoteip = 207.46.194.25 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_preview.msn.com' dir = out action = block remoteip = 23.102.21.4 enable = yes netsh advfirewall firewall add rule name = 'telemetry_dart.l.doubleclick.net' dir = out action = block remoteip = 173.194.113.220,173.194.113.219,216.58.209.166 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_ads.msn.com' dir = out action = block remoteip = 157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable = yes netsh advfirewall firewall add rule name = 'telemetry_a.ads1.msn.com' dir = out action = block remoteip = 198.78.208.254,185.13.160.61 enable = yes netsh advfirewall firewall добавить правило name = 'telemetry_global.msads.net.c.footprint.net' dir = out action = block remoteip = 185.13.160.61,8.254.209.254,207.123.56.252 enable = yes netsh advfirewall firewall add rule name = 'telemetry_az361816.vo.msecnd .net 'dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall добавить правило name =' telemetry_oca.telemetry.microsoft.com.nsatc.net 'dir = out action = block remoteip = 65.55.252.63 enable = да netsh advfirewall firewall добавить имя правила = 'telemetry_reports.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.91 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.7 enable = yes netsh advfirewall firewall add rule name =' telemetry_cs1.wpc.v0cdn.net 'dir = out action = block remoteip = 68.232.34.200 enable = yes netsh advfirewall firewall добавить правило name = 'telemetry_vortex-sandbox.data.microsoft.com' dir = out action = block remoteip = 64.4.54.32 enable = yes netsh advfirewall firewall добавить правило name = 'tele metry_pre.footprintpredict.com 'dir = out action = block remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall add rule name =' telemetry_i1.services.social.microsoft.com 'dir = out action = block remoteip = 104.82.22.249 включить = да netsh advfirewall firewall добавить имя правила = 'telemetry_ssw.live.com' dir = out action = block remoteip = 207.46.101.29 enable = yes netsh advfirewall firewall добавить имя правила = 'telemetry_statsfe1.ws.microsoft.com' dir = out действие = block remoteip = 134.170.115.60 enable = yes netsh advfirewall firewall add rule name = 'telemetry_msnbot-65-55-108-23.search.msn.com' dir = out action = block remoteip = 65.55.108.23 enable = yes netsh advfirewall брандмауэр добавить имя правила = 'telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com' dir = out action = block remoteip = 23.218.212.69 enable = yes

Итак, чтобы упростить вам задачу и быстро добавить эти правила, я подготовил для вас командный файл. Запустите add rules.cmd и подтвердите запрос UAC.

Скачать файл правил блокировки телеметрии для Windows 10

После этого в брандмауэре Windows вы должны увидеть следующее:

Windows 10 больше не будет за вами шпионить. Никакие сторонние инструменты не использовались.

windows 10 page_fault_in_nonpaged_area

Теперь перейдите в Службы и приложения -> Службы на левой панели. В списке служб отключите следующие службы:

Служба диагностики и отслеживания

dmwappushsvc

Дважды щелкните упомянутые службы и выберите «Отключено» в качестве типа запуска:

Вам нужно перезапустить Windows 10 чтобы изменения вступили в силу.

Вам нужно перезапустить Windows 10 чтобы изменения вступили в силу.

Этот последний шаг отключит «кейлоггер», который может отправлять вводимые вами данные. В этом шаге нет необходимости, поскольку все серверы уже заблокированы. Однако при обновлении Windows 10 список серверов может быть изменен Microsoft, и могут быть добавлены новые серверы. Итак, отключив указанные службы, вы можете быть уверены, что ОС не будет собирать и отправлять данные тайно.

Вот и все. Я открыт для ваших вопросов. Если вы чего-то не поняли, дайте мне знать в комментариях.

![Как удалить все видео с дверными звонками [Ноябрь 2019 г.]](https://www.macspots.com/img/other/23/how-delete-all-rings-doorbell-videos.jpg)