Уже ни для кого не секрет, что все процессоры Intel, выпущенные за последнее десятилетие, страдают серьезной проблемой. Специально искаженный код может использоваться для кражи личных данных любого другого процесса, включая конфиденциальные данные, такие как пароли, ключи безопасности и т. Д. В этой статье мы увидим, как определить, подвержен ли ваш компьютер этой проблеме.

Реклама

Если вы не знаете об уязвимостях Meltdown и Spectre, мы подробно рассмотрели их в этих двух статьях:

- Microsoft выпускает экстренное исправление для ошибок процессора Meltdown и Spectre

- Вот исправления Windows 7 и 8.1 для недостатков процессора Meltdown и Spectre.

Короче говоря, уязвимости Meltdown и Spectre позволяют процессу считывать личные данные любого другого процесса, даже извне виртуальной машины. Это возможно из-за реализации Intel того, как их ЦП предварительно выбирают данные. Это не может быть исправлено только исправлением ОС. Исправление включает обновление ядра ОС, а также обновление микрокода ЦП и, возможно, даже обновление UEFI / BIOS / прошивки для некоторых устройств, чтобы полностью устранить уязвимости.

Недавние исследования показывают, что процессоры ARM64 и AMD также подвержены уязвимости Spectre, связанной со спекулятивным исполнением.

Доступные исправления

Microsoft уже выпустила набор исправлений для всех поддерживаемых операционных систем. Mozilla сегодня выпустила обновленная версия Firefox 57 , а Google защитит пользователей Chrome версией 64.

Для текущей версии Google Chrome вы можете включить дополнительную защиту, включив Полная изоляция сайта . Изоляция сайта предлагает вторую линию защиты, которая снижает вероятность успеха таких уязвимостей. Это гарантирует, что страницы с разных веб-сайтов всегда помещаются в разные процессы, каждый из которых работает в изолированной программной среде, которая ограничивает то, что этому процессу разрешено делать. Он также блокирует получение определенных типов конфиденциальных документов с других сайтов.

К концу месяца Google снова обновит Chrome (версия 64) для защиты от эксплуатации уязвимостей, связанных с Meltdown и Spectre. 64-я версия Chrome уже вышла на бета-канал.

Узнайте, подвержен ли ваш компьютер уязвимостям Meltdown и Spectre

Примечание. Приведенные ниже инструкции применимы к Windows 10, Windows 8.1 и Windows 7 SP1.

- открыто PowerShell от имени администратора .

- Введите следующую команду:

Установка модуля SpeculationControl. На ваш компьютер будет установлен дополнительный модуль. Ответьте «Y» дважды.

- Активируйте установленный модуль командой:

Импорт-модуль SpeculationControl. - Теперь выполните следующий командлет:

Get-SpeculationControlSettings. - В выходных данных включенные средства защиты показаны как «Истина».

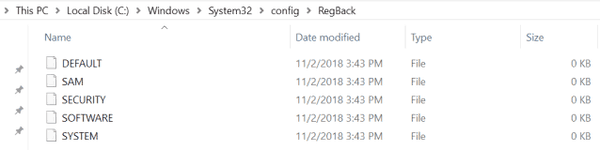

Примечание. Если вы получаете сообщение об ошибке

как удалить историю на фейсбуке

'Импорт-модуль: файл C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

не может быть загружен, потому что в этой системе отключен запуск скриптов. ... '

Затем измените политику выполнения нанеограниченныйили жеобход.См. Следующую статью:

Как изменить политику выполнения PowerShell в Windows 10

Вы защищены, если все строки имеют значение True. Вот как моя непропатченная Windows 10 выглядит на выходе:

Вот и все.

Источник: Microsoft