Что нужно знать

- Приемник обновлений: перейдите на страницу загрузки, дважды щелкните файл обновления > Продолжать > Обновлять .

- Устройства Logitech с оранжевой звездой на боковой стороне приемника уязвимы для атак.

В этой статье объясняется, как обновить программное обеспечение Logitech Unifying Receiver, чтобы беспроводная мышь Logitech оставалась беспроводной. клавиатура , или кликер для презентаций безопасен и работает правильно. Информация относится к беспроводным устройствам Logitech; информацию о других производителях можно получить на их веб-сайтах.

Как обновить приемник Logitech Unifying

Обновить унифицированный приемник Logitech, чтобы защитить себя от этих атак, относительно просто. Обязательно обновите его до версии, выпущенной не ранее августа 2019 года, когда компания Logitech выпустила дополнительный патч.

-

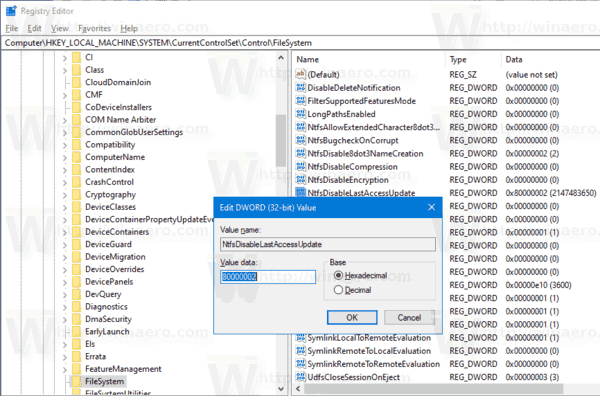

Перейдите к Страница загрузки обновлений Logitech в браузере и загрузите соответствующий пакет обновлений Windows или Mac для вашего компьютера.

-

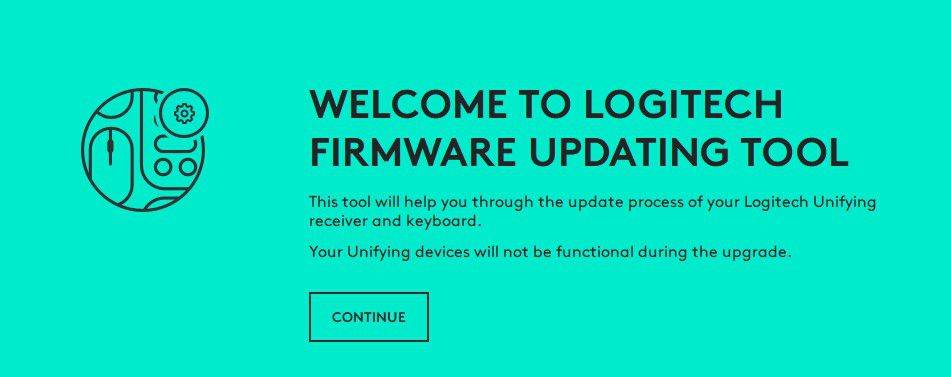

Дважды щелкните файл обновления, чтобы запустить его (Windows) или разархивировать, затем дважды щелкните его (Mac). Должен запуститься инструмент обновления прошивки Logitech.

-

Выбирать Продолжать .

как добавить зачеркивание в google docs

-

Инструмент проверит ваш компьютер и сообщит, необходимо ли обновить какие-либо устройства Logitech.

-

Если он обнаружит какие-либо устройства для обновления, выберите Обновлять .

-

Если устройства обновлены, инструмент сообщит вам об этом, и вы сможете выбрать Закрывать для выхода из инструмента.

Как определить, уязвим ли ваш ключ Logitech

Если на устройстве Logitech на боковой стороне приемника напечатана оранжевая звезда, это устройство уязвимо для взлома, позволяющего злоумышленникам получить контроль над вашим компьютером.

sfmine79 / Викисклад / CC BY 2.0

Если на вашем приемнике нет этой звезды, вы, вероятно, в безопасности, но все равно всегда рекомендуется обновлять все программное обеспечение и встроенное ПО, чтобы предотвратить подвергание потенциальным угрозам.

Как работает взлом приемника Logitech Unifying

Первый взлом был обнаружен в 2016 году (так называемый «MouseJack»), но приемник Logitech Unifying все еще находится под угрозой. Он позволяет всему, что посылает сигнал, выдавая себя за беспроводную мышь, подключаться к приемнику беспроводной мыши (ключу), подключенному к любому компьютеру. Ключ позволяет новому сигналу подключиться к вашему компьютеру без каких-либо вопросов, и хакер может получить контроль над вашим компьютером — независимо от того, какие системы безопасности у вас установлены.

Этот хак работает, потому что трафик беспроводной мыши не всегда шифруется, как большая часть трафика беспроводной клавиатуры. Оно затронуло беспроводные мыши, клавиатуры, кликеры для презентаций и другие беспроводные устройства ряда производителей, таких как Logitech, Microsoft, Amazon, Dell, HP и Lenovo. Однако важно отметить, что эта уязвимость не затрагивает устройства Bluetooth или беспроводные USB-ключи, которые активно не используются, а только те, которые подключены к вашему компьютеру.

Больше риска для беспроводных устройств

Когда исследователи безопасности изучили уязвимость немного глубже, они обнаружили дополнительные проблемы с этими ключами. Они обнаружили, что злоумышленники могут отслеживать трафик обмена данными с клавиатурой, вводить нажатия клавиш через ключи, не подключенные к беспроводной клавиатуре, восстанавливать ключи шифрования и захватывать ваш компьютер. Теперь использовались не только ключи, но даже те, которые не были подключены к компьютеру.

как сделать снимок экрана в Snapchat без

Уязвимость присутствовала во всех этих ключах из-за одного используемого ими беспроводного чипа. В случае с Logitech их объединяющая технология представляет собой стандартную технологию, которую они поставляют с широким спектром беспроводного оборудования Logitech уже почти десять лет.

![Почему ваш телефон такой медленный? | Все причины [объяснение и исправление]](https://www.macspots.com/img/mobile/24/why-is-your-phone-slow.jpg)